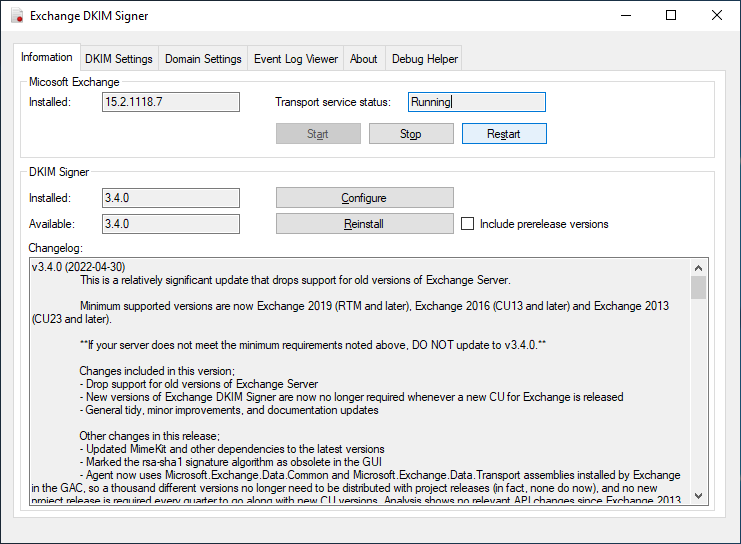

Out of the box ontbreekt de optie voor DMARC en DKIM binnen Exchange Server 2013, 2016 en 2019. Je enige optie is third party tooling. Bijvoorbeeld het DKIM-Exchange project op Github. Download daar de Configuration.DkimSigner.zip

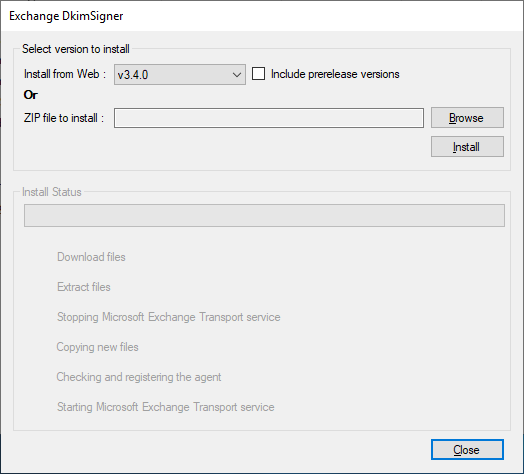

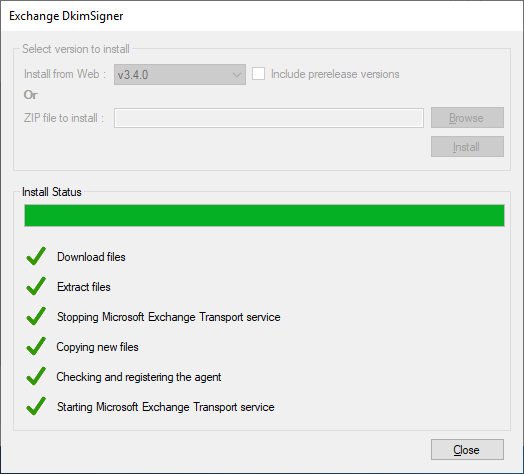

De uitrol is tamelijk eenvoudig. Pak de zip file uit en start Configuration.DkimSigner.exe. Deze zal via het web de laatste versie downloaden (mits je die selecteert), of je kiest voor de installatie vanuit de zipfile. LET OP! De laatste versie van de Exchange DkimSigner vereist ook de laatste CU van Exchange Server 2013, 2016 of 2019.

Kanttekening bij deze installatie… Je Exchange Transport services stoppen en starten even…

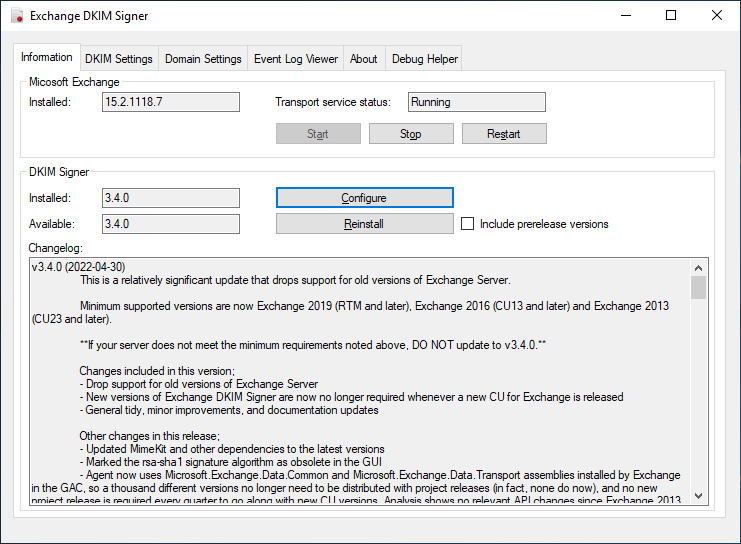

In C:\Program Files\Exchange DkimSigner\ start je nu Configuration.DkimSigner.exe. Klik op het tabblad Information op Configure.

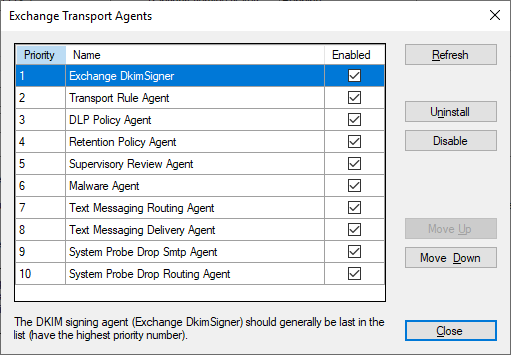

Zet hier de Exchange DkimSigner op Priority 1 door middel van de Move Up knop.

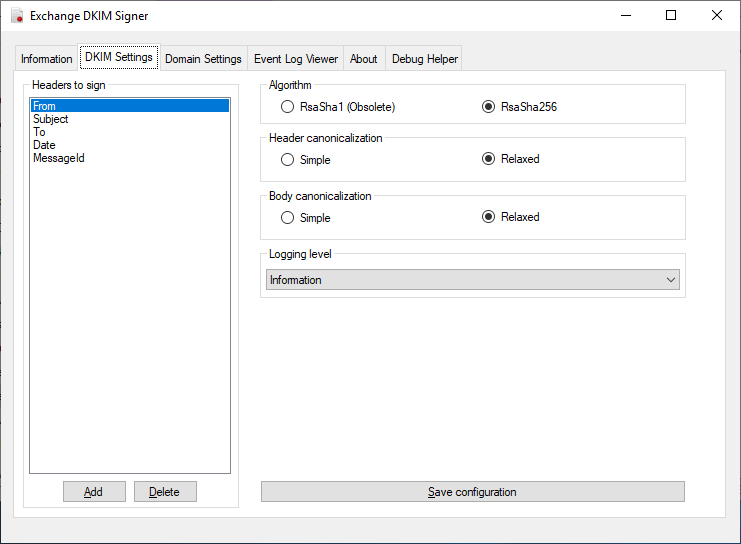

We gaan naar DKIM settings. Hier stel je RsaSha256 in en zet je de header en body canonicalization op Relaxed

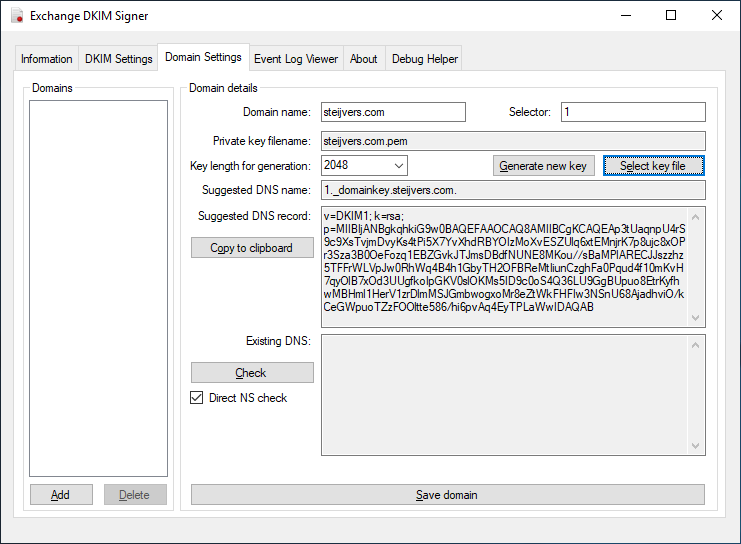

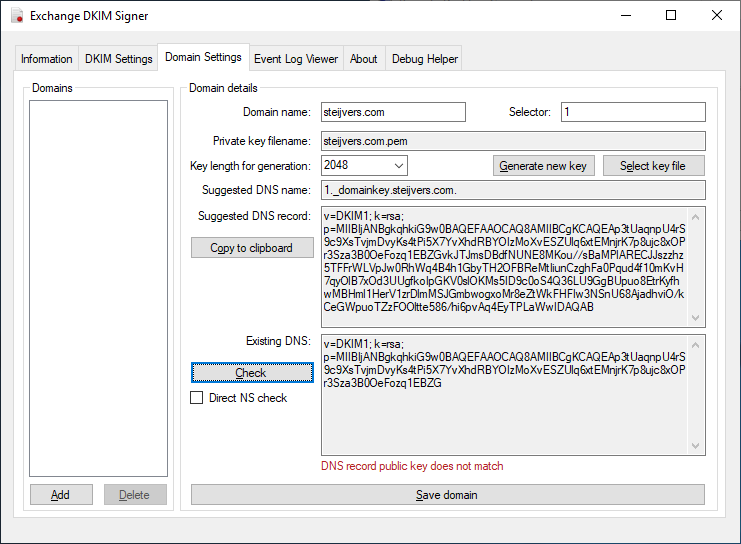

Vervolgens gaan we naar Domain Settings. Hier voeg je je accepted domains toe. Gebruik de knop generate new key, of selecteer bestaande key files.

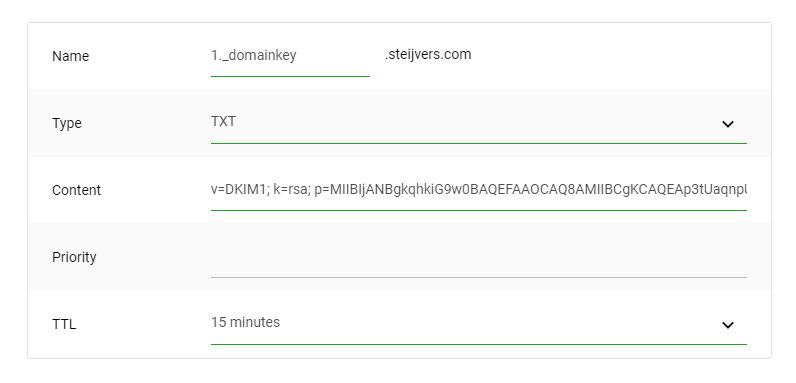

Hierna neem je het voorgestelde DNS record over en voer je dat in het control panel van je provider in als txt record.

Gebruik voor de zekerheid de “check” knop om te zien dat je record goed is overgenomen en corrigeer dit wanneer nodig en sla je het domein op.

Tevens maak je nu in je DNS een txt record aan voor _dmarc.jedomein.ext. Je kunt diverse online DMARC generators gebruiken om dit record te bouwen. Een hele simpele om mee te beginnen:

v=DMARC1; p=quarantine; pct=50;

Uitgebreider met reporting:

v=DMARC1; p=quarantine; rua=mailto:admin.analyse.rua@steijvers.com; ruf=mailto:admin.analyse.ruf@steijvers.com; fo=1; pct=50;

Na enige tijd van testen, kun je het percentage (“pct=”) ophogen naar 80, of zelfs 100. Daarnaast kun je dan “p=quarantine” wijzigen in “p=reject”.

Vervolgens herstart je, op het tabblad information, de transport service.